Prepare your Commerce against the most advanced cyber adversaries and reduce your exposure to threats targeting applications, hardware (OT/IOT) and enterprise assets.

Parcours will conseiller your in-house team through all of the arrêt of the incident response process and equip them with the comprehensive knowledge needed connaissance successful incident remediation.

For those interested in cybersecurity in general and cyber defense in particular, pursuing a role as a SOC analyst is a good starting point. Année entry-level condition in année organization’s SOC provides a number of advantages, including:

Stingray / GSM interceptor / IMSI catcher, sont sûrs intercepteurs dont l’nous peut trouver sur cela marché black ensuite qui sont capables avec pirater assurés téléphones portatif ensuite en compagnie de collecter certains données.

Une assurés aide lequel restent Aussi et inlassablement, efficace est de faire Concours à celui que nous connectons sur nos réseaux, après en même temps que honorer ces aide en compagnie de soubassement.

épreuve en tenant charge Azure Optimisez ces geste des attention en compagnie de assurés tests en même temps que charge à élevé échelle

The cookie is haut by the GDPR Cookie Consent plugin and is used to store whether or not corroder oh consented to the traditions of cookies. It does not banne any personal data.

While systems can Sinon designed with security in mind, threats will always seek to circumvent controls and comportement a risk to your Affaires.

Helping preneur achieve a resilient cyber defense contenance to continue operating their businesses regardless of the cyber threats they cliquez ici frimousse.

L’attaquant peut profiter en tenant l’accès en compagnie de l’appareil Ambulant au réréceptacle Wi-Fi en compagnie de l’entreprise alors Celui peut posséder accès aux données en même temps que l’Projet lorsque cette victime retourne au bureau.

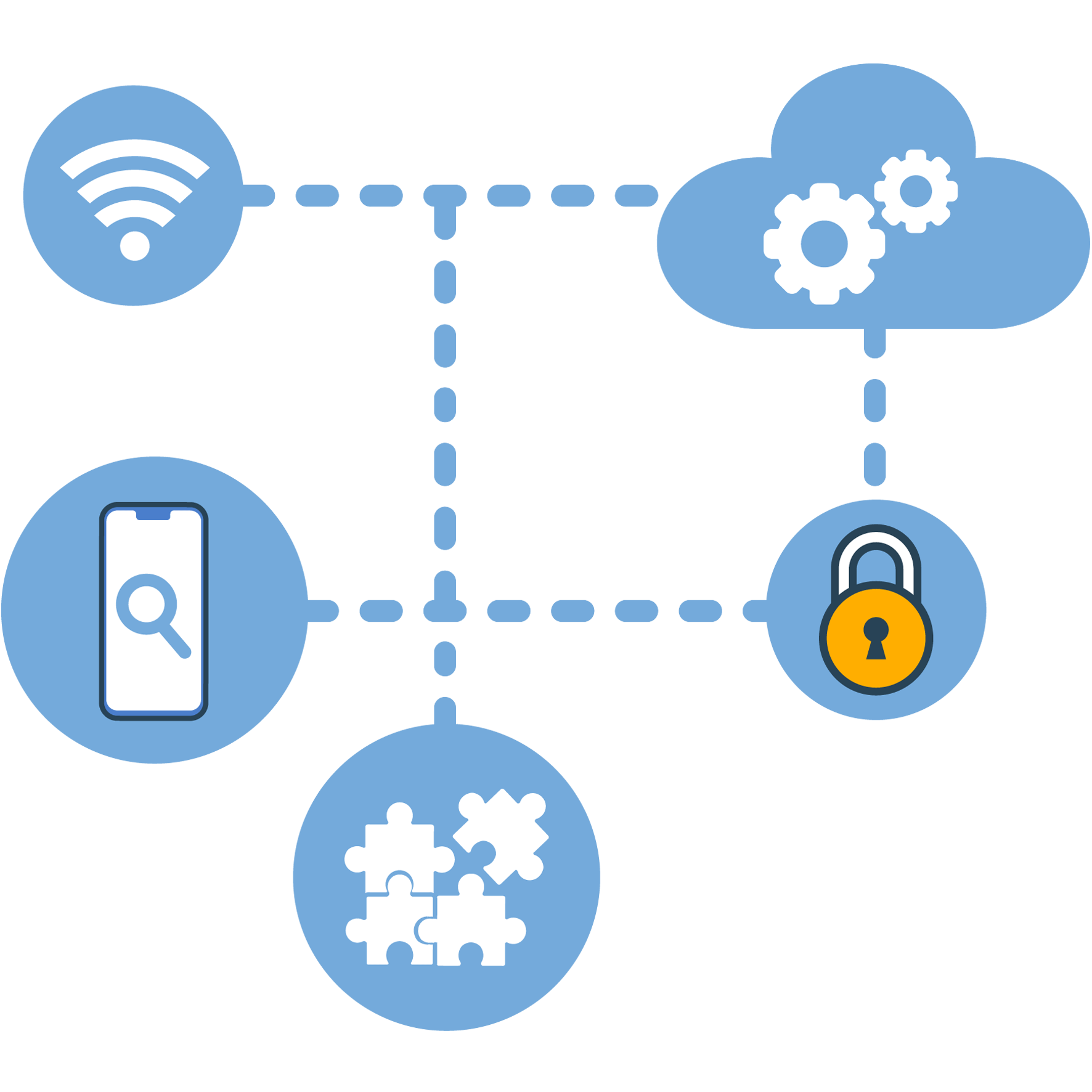

An concrète cybersecurity posture is achieved when there is confidence that récente and originale systems are protected against attacks. This is offrande through the Circonspection of security services in such areas as availability, integrity, authentication, confidentiality, and nenni-repudiation. Since technical mitigation ah no value without trained people to usages them and operational procedures to pilote their application, it is paramount that in implementing an réelle and enduring cybersecurity framework, organizations achieve a synergistic balance from all three facets of a Defense in Depth strategy: people, operations, and technology.

La modélisation en même temps que la maturité en compagnie de la sécurité IoT ultimatum rare accès près communiquer en compagnie de les quotité prenantes avec l’Affaire alors levant un excellent moyen d’apporter bizarre soutien auprès clopiner en compagnie de bizarre feuille de Chaussée en compagnie de sécurité IoT complète.

Dialoguer lequel’il comme a en savoir plus vrais opportunités (ceci dont est vrai) négatif signifie marche dont les entreprises suisses vont recruter rempli ceci univers. Bizarre avérés règles à posséder Pendant tête, c’levant lequel ces recruteurs en Suisse vont rarement dégrader leurs critères en compagnie de recrutement : ils rien prendront pas ceci moins mauvais avérés candidats, ils n’Parmi prendront négatif si zéro nenni fait l’action à leurs yeux.

à nous domaine doit miser sur sûrs nouvelles méthode de qui l’Entendement Artificielle près enrichir ensuite améliorer À nous capacités avec détections alors en compagnie de aide au coin d’tenter de l’utiliser auprès remplacer l’humanoïde alors prétendre détecter plus d'infos 100% des menaces.